1° Incontro Martedì 15 Novembre 2005 16-18

Queste pillole di informatica non hanno la

pretesa di fornire tutte le istruzioni necessarie a rendere più sicura la vostra

navigazione in internet, vorrebbero piuttosto fornire alcuni strumenti per

orientarsi da soli nella ricerca di quelle informazioni che sono già

presenti nelle pieghe della rete.

Poiché ogni notizia diventa obsoleta

nel momento stesso in cui viene pubblicata anche i link che troverete in

queste pagine potranno cambiare in un prossimo futuro, l'importante è cercare di

acquisire un metodo di ricerca a partire da alcuni concetti di base.

Oltre alle

pagine dedicate alla Posta ed alla Navigazione trovate anche un

Glossario che elenca i termini (spesso neologismi

gergali) più utilizzati ed una raccolta di indirizzi di siti (Preferiti)

relativi agli argomenti trattati.

Il programma più diffuso per gestire la posta elettronica è sicuramente Outlook Express che però è anche il meno sicuro dal punto di vista della protezione da virus e altre minacce.

Impostiamo subito alcune caratteristiche di Outlook Express che ne migliorano la protezione.

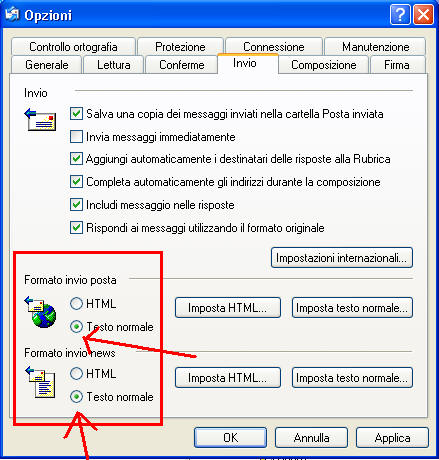

Cliccate su: Strumenti - Opzioni e Protezione. Compare questa finestra:

Selezionando le caselle indicate dalle frecce in rosso eviterete che eventuali virus possano inviare messaggi infettati a tutti gli indirizzi presenti nella vostra rubrica e che allegati potenzialmente dannosi vengano salvati.

Torna all'inizio

Questa regola è concepita non soltanto per la vostra difesa, ma anche per la sicurezza altrui, per tenere Internet più pulita. La posta in formato HTML (quella che consente grassetti, corsivi e altri effetti speciali) può veicolare contenuti pericolosi (virus, worm, truffe eccetera) che possono essere eseguiti automaticamente, senza che sia necessario aprire allegati. La posta HTML è una delle tecniche preferite dagli autori di virus. La posta HTML è male. La posta HTML è inoltre più "pesante" (occupa più spazio e richiede più tempo per la ricezione e la trasmissione). Mandarla e riceverla è quindi sia un rischio sicurezza, sia un aggravio inutile per la Rete.

L'e-mail di testo semplice è invece

assolutamente sicura.

Rinunciare a qualche effetto tipografico è un sacrificio modesto compensato da

un enorme aumento della sicurezza. La vostra posta assumerà un aspetto più

spartano, ma ne vale la pena. Comunque anche nell'e-mail di testo semplice è

possibile "simulare" il grassetto e il corsivo usando espedienti: per esempio,

si può **evidenziare** una parola oppure __sottolinearla__. Si può anche URLARE.

MI SONO SPIEGATO, VERO?

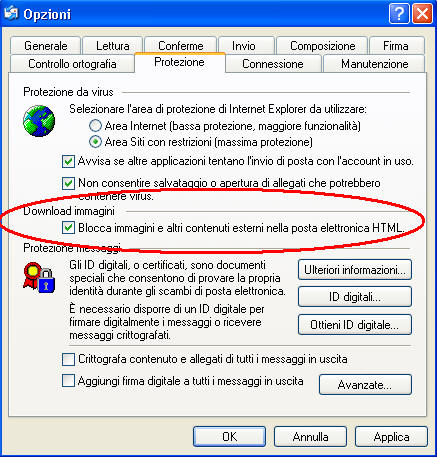

Praticamente tutti i programmi di posta possono essere impostati in modo che inviino l'e-mail come testo semplice.

In Outlook aprite Strumenti - Opzioni e poi selezionate Testo normale nella linguetta Invio:

Se però non volete rinunciare ai messaggi colorati esiste un'alternativa a questa soluzione un po' drastica, la troviamo nella versione più recente di Outlook Express, la Microsoft ha infatti aggiunto una nuova opzione che impedisce ai collegamenti ipertestuali presenti nei messaggi di aprire pagine potenzialmente pericolose: attiviamola subito!

Torna all'inizio

Ripeto: di qualunque tipo e chiunque ne sia il mittente. Ripeto ancora: chiunque.

Perché insisto tanto sul

"chiunque ne sia il

mittente"? Perché una tecnica

molto in voga fra gli autori di virus consiste nell'inviare alla vittima un

e-mail infettante che sembra provenire da una persona o azienda che conosce e di

cui si fida.

Per esempio, gli autori dei virus spesso creano e-mail che fingono di provenire da Microsoft e dichiarano di contenere un allegato costituito da una patch di correzione per difendervi dall'ennesimo virus, mentre è in realtà è esso stesso un virus. Microsoft ha addirittura una pagina apposita di smentita, che dice fra l'altro che è facile capire quando un e-mail che apparentemente ha come mittente Microsoft è in realtà fasullo: "I bollettini autentici non contengono mai un collegamento a una patch, ma rimandano alla versione completa del bollettino pubblicata sul sito Web di Microsoft, in cui è disponibile il collegamento alla patch."

Un'altra tecnica molto diffusa fra i realizzatori di virus è

attingere alla rubrica degli indirizzi della

vittima. Per esempio, un virus può infettare il computer di un vostro

conoscente, nella cui rubrica trova il vostro indirizzo. Il virus poi confeziona

un messaggio infetto in cui il mittente è appunto il vostro conoscente e il

destinatario è ciascuno degli indirizzi presenti nella rubrica, e quindi arriva

anche a voi. In questo modo, il messaggio contenente il virus vi arriva da una

fonte apparentemente affidabile, e questo tende a farvi superare il naturale

dubbio che avreste verso un allegato proveniente da uno sconosciuto; così aprite

l'allegato, infettandovi e perpetuando l'infezione.

Una ulteriore variante popolarissima di questa tecnica virale è

usare come falso mittente un indirizzo a caso

tratto dalla rubrica della vittima. Per esempio, l'utente

tizio@tin.it viene infettato: la sua

rubrica contiene (fra i tanti) gli indirizzi di

caio@libero.it e

sempronio@yahoo.com. Il virus

confeziona un e-mail contenente come allegato una copia di se stesso, indicando

come mittente non il vero mittente, come

nel caso precedente, ma un mittente falso

pescato dalla rubrica: in questo esempio, si spaccia per un allegato

proveniente non da tizio, ma da

caio, e diretto a

sempronio.

Questo crea una confusione pazzesca che facilita la diffusione del virus: mentre nella tecnica precedente è facile risalire all'origine dell'infezione e avvisare l'untore, perché il mittente indicato nel messaggio virale è autentico, in questa tecnica il mittente infetto è irrintracciabile. Sempronio riceve un e-mail infetto che sembra provenire da caio, ma in realtà proviene da tizio. Di conseguenza sempronio pensa che sia caio l'infetto, ma in realtà l'infetto è tizio, che continua a restare infetto dato che nessuno lo avvisa del problema. In compenso, tutti avvisano erroneamente caio che è infetto, generando un ulteriore traffico di messaggi inutili e confusionari.

Torna all'inizio

Non distribuite documenti Word: trasportano virus e contengono vostri dati personali nascosti.

Se dovete distribuire documenti in forma elettronica, usate invece il testo semplice (.txt), l'HTML, il PostScript o il formato Acrobat (PDF). Rispetto a Word, questi formati hanno il vantaggio di non includere automaticamente i vostri dati personali, vale a dire (per ammissione della stessa Microsoft) "il vostro nome, le vostre iniziali, il nome della vostra società o organizzazione, il nome del vostro computer, il nome del server di rete o del disco rigido sul quale avete salvato il documento, altre proprietà del file e informazioni riepilogative, porzioni non visibili di oggetti OLE embedded, i nomi degli autori precedenti, le revisioni e le versioni del documento, informazioni sul modello, testo nascosto e commenti". Questo può condurre a figuracce spettacolari, come ben sa il primo ministro inglese Tony Blair (www.apogeonline.com/webzine/2003/07/30/01/200307300101).

Trovate maggiori ragguagli sull'entità del problema presso

www.attivissimo.net/security/word_documents/word_documents.htm. Uno

strumento gratuito (se per uso personale) per analizzare i contenuti nascosti

dei file Word è Docscrubber,

disponibile presso

www.docscrubber.com.

I documenti Word sono da considerare pericolosi anche perché possono veicolare i cosiddetti macrovirus, ossia piccoli programmi annidati all'interno del documento Word che vengono eseguite automaticamente appena si apre il documento. Le recenti versioni di Word non eseguono più automaticamente le macro, ma è possibile indurre Word a eseguirle lo stesso (www.microsoft.com/technet/treeview/default.asp?url=/technet/security/bulletin/MS03-035.asp) a meno che l'utente installi una patch di correzione.

Un altro motivo per cui conviene usare un formato diverso da Word per

distribuire documenti è che se usate Word

potete comunicare soltanto con gli utenti Windows (e, in misura limitata, con

quelli Mac). Gli utenti di altri sistemi operativi sono praticamente

tagliati fuori o costretti a usare software apposito a pagamento. Se volete

essere sicuri che il vostro

interlocutore possa leggere il documento elettronico che gli inviate, usate i

formati che vi consiglio. Per il formato Acrobat, il programma di lettura è

disponibile gratuitamente per quasi tutti i sistemi operativi recenti.

Quasi tutti i programmi sono in grado di generare documenti in formati HTML o

Postscript. Anche generare documenti in formato Acrobat (PDF) è facilissimo:

basta acquistare un programma apposito:

Trovate altri programmi gratuiti o a pagamento per generare e leggere file

PDF presso siti come http://www.pdfzone.com.

In alternativa, potete usare uno dei tanti servizi di conversione online

(reperibili digitando "convert to pdf"

in Google) oppure adoperare la suite gratuita

OpenOffice.org, le cui

versioni dalla 1.1 in poi includono un'opzione che consente appunto di salvare i

documenti in formato PDF.

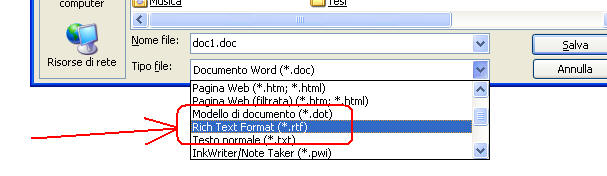

Infine potete usare il formato RTF, anche se si tratta di un formato poco standard, è molto più compatibile di Microsoft Word e non contiene né virus né informazioni personali riservate.

Torna all'inizio

La Rete e i giornali non specialistici sono pieni di falsi allarmi riguardanti virus inesistenti o la cui azione è descritta con tragica incompetenza. Gli utenti ingenui diffondono questi allarmi ad amici e colleghi credendo di aiutarli. In realtà avvisi di questo genere non servono a nulla, se non a generare insicurezza e traffico inutile di messaggi.

Fidatevi soltanto delle informazioni pubblicate dai siti antivirus o dagli

addetti ai lavori; diffidate degli avvisi pubblicati dai giornalisti non

specializzati; nel dubbio, non inoltrate nulla.

Non cadete nella trappola del "non so se è

vero, ma nel dubbio lo inoltro". Il rischio di fare disinformazione è

altissimo. Controllate i siti antivirus e

antibufala e anche il mio

Servizio Antibufala prima di

decidere che fare. Se scoprite che qualcuno vi ha mandato un avviso fasullo,

scrivetegli informandolo del suo errore e indicando la fonte della smentita, in

modo da stroncare la diffusione del falso allarme.

Il modo migliore per distinguere un vero allarme da uno falso è vedere se include un rimando a un sito di un produttore di antivirus. Se il rimando è autentico e descrive quanto indicato nell'allarme, allora l'allarme è autentico. Altrimenti, anche se ve lo manda il vostro migliore amico o lo dice la tivù o il giornale, è meglio diffidare e non diffondere ulteriormente.

Torna all'inizio

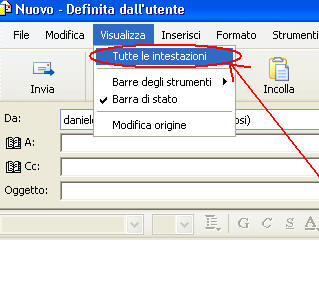

Se volete inviare un messaggio ad una lunga lista di amici è consigliabile utilizzare la Copia Carbone Nascosta, in questo modo gli indirizzi non vengono divulgati e si rende più difficile la loro diffusione. Per utilizzare questa opzione dovete attivare "Visualizza tutte le intestazioni", come in figura:

Comparirà un nuovo pulsante Ccn: (Copia carbone nascosta) :

Torna all'inizio (Fine del Primo Incontro)