2° Incontro Martedì 22 Novembre 2005 16-18

Internet Explorer è estremamente vulnerabile, e le sue vulnerabilità sono quelle preferite dagli aggressori informatici, perché sono facili da sfruttare e possono fare un elevatissimo numero di vittime.

Se usate Internet Explorer per visitare le pagine Web, vi esponete al rischio

di imbattervi in pagine Web che per il solo

fatto di essere visualizzate possono infettarvi il computer. Questo fatto

viene riconosciuto da Microsoft in quasi tutti i suoi

advisory (comunicati in cui annuncia

l'esistenza di una falla e la procedura da adottare per correggerla).

Anche Outlook/Outlook Express è un rischio sicurezza, sia perché ha delle

vulnerabilità tutte sue, sia perché usa Internet Explorer per la visualizzazione

dei messaggi: in pratica, quando riceve un e-mail, lo passa (salvo vostra

impostazione differente) a Internet Explorer per l'interpretazione, come se

fosse una pagina Web, con tutti i pericoli che questo comporta. Pertanto,

non basta rinunciare a Internet Explorer per la

navigazione nel Web; occorre rinunciare anche a Outlook per la posta.

Internet Explorer e Outlook/Outlook Express

sono entrambi nella

top ten delle maggiori

vulnerabilità di Windows pubblicate dal Sans Institute, una delle più rinomate

fonti di informazioni sulla sicurezza informatica.

L'estrema vulnerabilità di Internet Explorer e Outlook è verificabile per

esempio tramite i test del Qualys

Browser Check o quelli del mio piccolo

Browser Challenge (www.attivissimo.net/security/bc/pagina01.htm).

Internet Explorer, se non correttamente aggiornato, vi espone più di altri

browser alle truffe grazie a falle come quella dei "falsi siti", documentata

presso

www.attivissimo.net/security/fakesites/fakesites.htm.

Al posto di Internet Explorer, usate programmi alternativi come Opera (www.opera.com, anche in italiano) o Mozilla/Firefox (www.mozilla.org, in italiano presso www.mozillaitalia.org), disponibili gratuitamente.

Al posto di Outlook Express, usate alternative come queste:

Il vantaggio dei programmi di posta alternativi è che a differenza di Outlook

Express non si appoggiano a Internet Explorer per visualizzare i messaggi (o

possono essere impostati in modo da non farlo): li visualizzano

come testo semplice, disattivando

pertanto qualsiasi contenuto pericoloso.

Outlook Express, invece, usa Internet Explorer per visualizzare i messaggi

(perlomeno nelle versioni meno recenti), per cui è possibile confezionare un

e-mail che attacca l'utente tramite una delle tante falle di Internet Explorer.

Inoltre, siccome i programmi alternativi sono meno diffusi dei prodotti Microsoft, le loro eventuali falle sono oggetto di minori attenzioni da parte degli aggressori informatici.

Come abbiamo appena letto, Internet Explorer è il browser meno sicuro ma è anche il più diffuso (oltre l'80%), vediamo allora se possiamo utilizzarlo senza correre troppi rischi.

Come qualsiasi software, anche il software Microsoft ha numerose vulnerabilità, che vengono scoperte e corrette man mano dalla comunità degli informatici e da Microsoft stessa. Le correzioni vengono distribuite esclusivamente da Microsoft sotto forma di programmi scaricabili gratuitamente da Internet. Non vengono mai distribuite come allegati a e-mail.

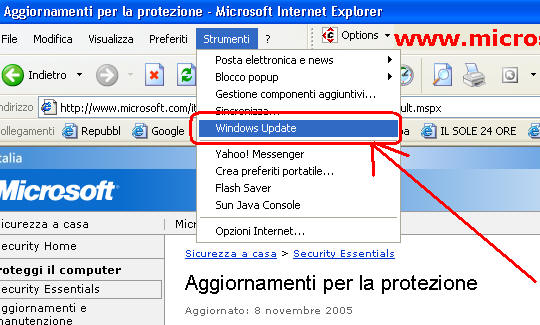

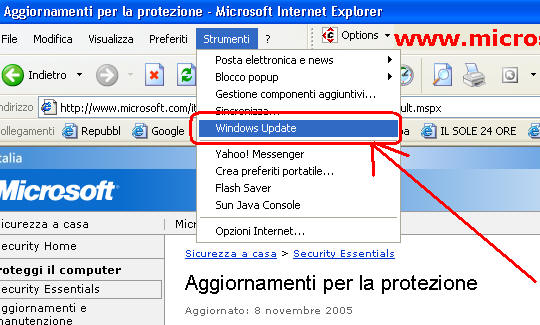

In Windows è integrata una funzione, denominata Windows Update, che provvede ad automatizzare il procedimento per chiedere a Microsoft se ci sono nuove correzioni e poi scaricarle e installarle.

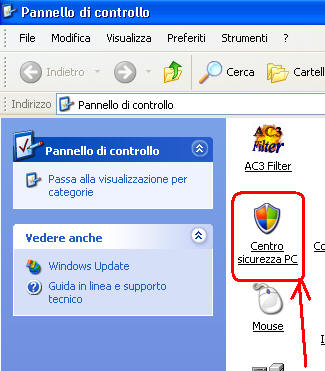

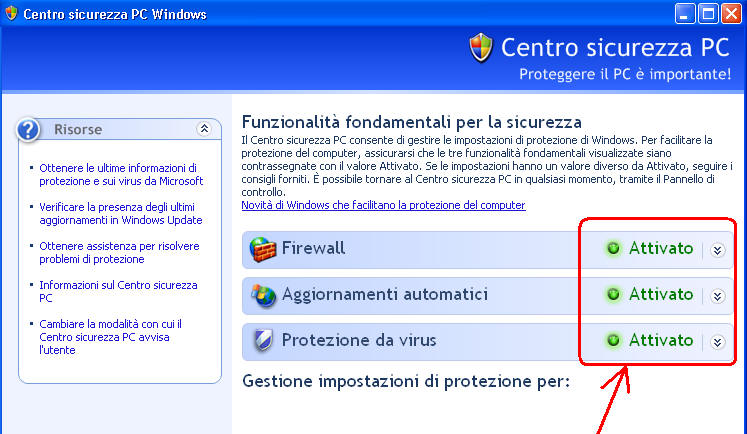

Il sistema operativo XP ha una funzione che permette di controllare il livello di sicurezza del proprio PC:

Troviamo questo pulsante all'interno del Pannello di Controllo, verifichiamo che tutte e tre i controlli siano Verdi, cioè ATTIVATI:

La maggior parte delle opzioni non va modificata, vedremo insieme quali sono le cose da cambiare.

Una volta configurato possiamo utilizzarlo per provare a scaricare il prossimo software.

I Virus informatici sono una grande seccatura e purtroppo sono nati insieme ai primi sistemi operativi. Sono piccoli programmi che, a insaputa dell'utente, si installano nel nostro computer provocando danni più o meno gravi: rallentamento del sistema, cancellazione di dati e programmi, apertura di back door (porte che consentono la lettura o l'utilizzo non autorizzato dei dati contenuti nel nostro hard disk).

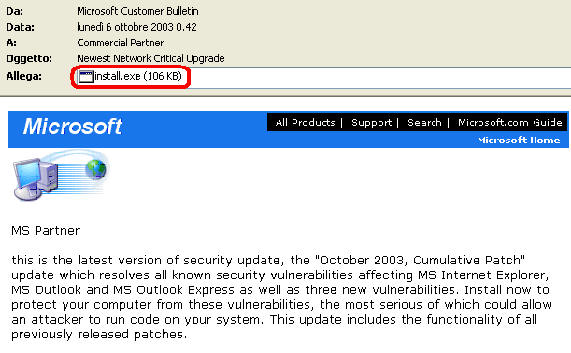

Recentemente i creatori di virus informatici utilizzano messaggi e-mail che sembrano provenire direttamente dalla Microsoft:

In questo esempio (che sicuramente qualcuno di voi ha ricevuto recentemente) vediamo l'intestazione perfettamente verosimile di un messaggio che consiglia di installare un falso "security update" allegato con il nome install.exe. In realtà questo file contiene proprio il recente virus Swen, diffusosi con grande rapidità.

Se noi aprissimo l'allegato e lo lanciassimo con un doppio clic, il virus si installerebbe nel nostro pc. Quindi uno dei primi consigli è di non aprire mai allegati, specialmente se hanno l'estensione .exe !!!

Anche gli allegati con estensione .doc o .xls (documenti di Word o Excel) possono essere contagiati, ma in maniera meno dannosa degli eseguibili.

Torna all'inizio

Vediamo ora come installare un buon antivirus gratuito. Dopo aver inserito in Google la seguente frase: "best free anti virus" vediamo che i migliori sono: AVG e AntiVir.

Clicchiamo sul questo link, ci porta alla pagina della versione gratuita:

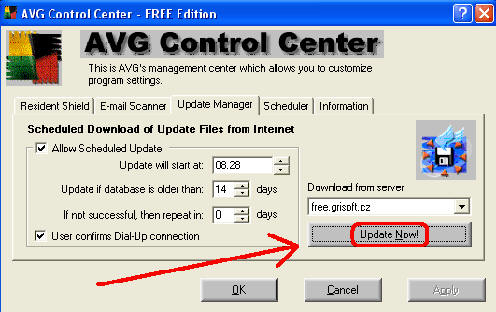

Troviamo il link in fondo alla pagina, doppio clic per scaricare il file di circa 14 Mb. Alla fine verrà richiesto di fare ripartire il computer (restart). L'antivirus è ora installato, ma conviene aggiornarlo subito. Colleghiamoci ad internet e scegliamo l'opzione Update Now!:

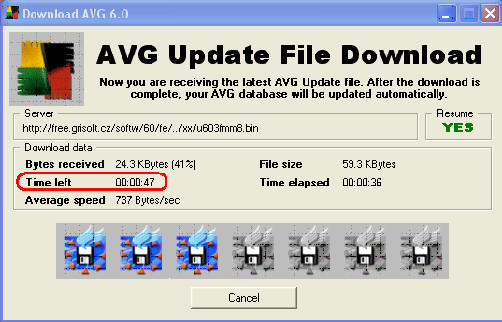

comparirà un'altra finestra che indica l'avanzamento dell'aggiornamento:

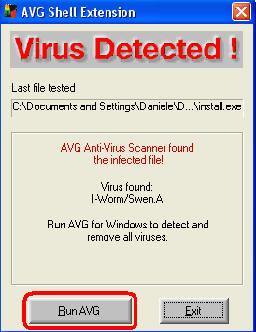

Dobbiamo attendere pazientemente che il Time left vada a zero....... dopo di che se tentassimo di salvare un allegato sospetto potrebbe comparire questo avvertimento:

che ci suggerisce di rimuovere il virus cliccando sul pulsante "Run AVG".

Torna all'inizio

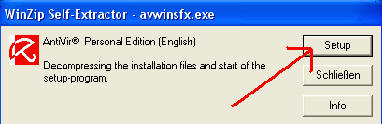

Un altro buon AntiVirus (gratuito e made in Germany) è questo: AntiVir Personal Edition proviamo ad installarlo cliccando sul relativo collegamento:

In questo caso non è nemmeno necessario inserire alcun numero seriale, basta cliccare prima su Setup:

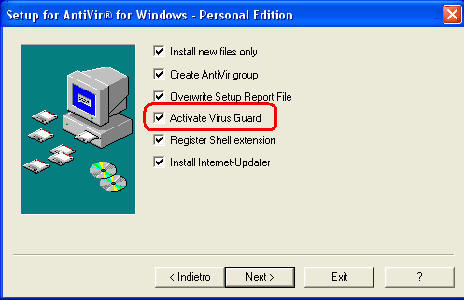

e poi su Avanti fino alla Fine ricordando di selezionare la casella "Activate Virus Guard" che impedisce l'installazione accidentale di virus informatici.

Entrambi i programmi AVG e AntiVir sono buoni purché vengano costantemente aggiornati. Recentemente AVG ha introdotto l'update incrementale che riduce il download a pochi Kb e quindi a pochi minuti di connessione.

Torna all'inizio

Un metodo molto rapido e comodo per controllare se un allegato è pulito consiste nell'usare il menù contestuale: una volta aperta la cartella che contiene il file sospetto, vi si clicca sopra con il tasto destro del mouse:

e si sceglie, con il solito tasto sinistro, la riga "Scan with AVG".

Un ultimo consiglio: scegliete l'antivirus che preferite, ma non installateli entrambi perché possono entrare in conflitto tra loro a scapito dell'efficienza nel rilevare minacce informatiche.

Torna all'inizio

Anche se Windows XP ha finalmente inserito un Firewall (protezione contro i tentativi di intrusione nel proprio PC) si consiglia di installare Zonealarm, un Firewall che esiste anche in versione gratuita. L'utente che vuole installare nuovi software dovrebbe sicuramente utilizzare Zonealarm perché ha il vantaggio di segnalare ogni volta che un software tenta di collegarsi. Per scaricare il programma cliccare sulla seguente immagine:

Torna all'inizio

E' facilissimo creare un e-mail o una pagina Web che contiene un link ingannevole, che sembra rimandare a un sito regolare ma invece vi porta da tutt'altra parte, ossia a un sito visivamente identico a quello autentico ma in realtà gestito da truffatori. Questo sistema viene usato per commettere frodi, per esempio rubando password o codici di carta di credito, o per infettarvi, inducendovi con l'inganno a visitare un sito ostile.

Una delle più diffuse tecniche per creare link ingannevoli è spiegata presso

www.attivissimo.net/security/fakesites/fakesites.htm. Guardate questo link:www.microsoft.com&item=q209354@3522684105.

Ci credereste che non porta al sito Microsoft, ma al sito di Playboy?

La truffa più frequente funziona in questo modo: ricevete un e-mail,

di solito in formato HTML, che sembra

provenire dal servizio clienti di qualche banca, provider o società di commercio

elettronico (Paypal.com, per esempio), che vi avvisa di un "controllo a

campione" o di un "problema di verifica dei dati" e vi chiede di visitare il suo

sito usando il link cortesemente fornito nell'e-mail.

Il link è visivamente a posto (inizia

con il nome del sito legittimo), ma è in realtà

truccato, grazie all'uso dell'HTML o delle tecniche citate sopra, in modo

da mascherare il fatto che cliccandovi sopra non si va al sito dell'azienda

autentica, ma a un sito falso che usa la medesima grafica e vi chiede di

immettere i vostri dati, password compresa. Se siete effettivamente utenti di

quel servizio e date i vostri codici di accesso al sito-truffa, lascio a voi

immaginare le ovvie e spiacevoli conseguenze del caso.

Purtroppo il problema si pone, sia pure in misura minore,

anche con l'e-mail in formato "testo semplice"

(ossia non in formato HTML)

Se però sapete distinguere la posta HTML dalla posta di testo semplice e

siete sicuri che il messaggio che propone il link è in formato "testo semplice",

potete fidarvi dei link che non contengono caratteri "strani" (chioccioline e

simboli di percentuale, tipici sintomi di un link fraudolento).

Se non sapete distinguere la posta HTML dalla posta in "testo semplice", non dovete mai fidarvi dei link contenuti all'interno dei messaggi: dovete invece adoperare un browser sicuro per andare direttamente al sito citato digitando da capo il testo del link oppure usando il "copia e incolla" sul testo del link. In questo modo si evitano eventuali link mascherati con l'HTML, il browser sicuro elimina il rischio residuo dei link truccati con altre tecniche, e si è sicuri di visitare davvero il sito autentico. Se il sito citato nel link è uno di quelli che visitate spesso, memorizzatelo nei Preferiti e usate la versione memorizzata invece di quella fornita nel link.

Esistono anche plugin (vedi Glossario) che visualizzano il reale indirizzo anche quando questo viene mascherato da malintenzionati. Consigliato è Spoofstick